移除病毒HELP_HELP_HELP: Cerber Ransomware 2017版本解密

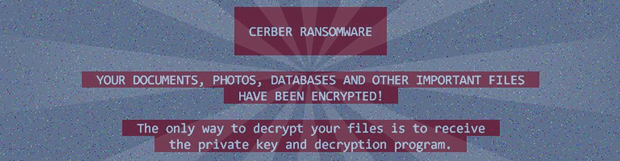

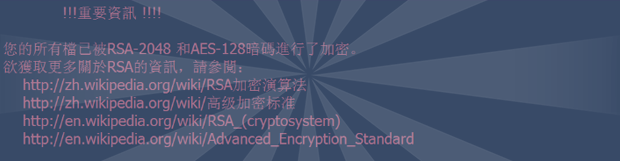

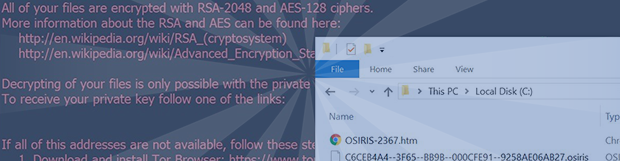

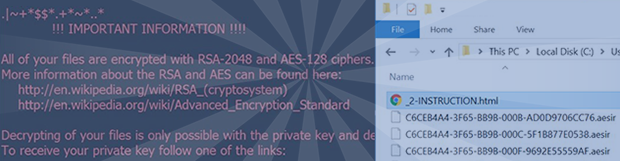

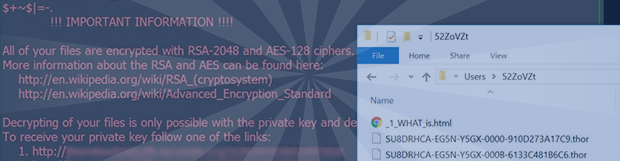

由於Cerber勒索軟件正在接近為期一年的里程碑 (其惡劣敲詐討伐),它的創作者已經推出了另一個更新,給他們的brainchild一個略有不同的外觀和感覺。 新的2017年迭代目前在鬆散的棍子上,用紅色方案突出顯示桌面警告的文本。 最大的變化是Cerber已經開始丟棄稱為_HELP_HELP_HELP_ [隨機].hta / jpg的贖金票據。

什麼是HELP_HELP_HELP勒索軟件?同樣,這是由Cerber crypto病毒最新變體創建的解密方法的名稱。 由於HTA和JPG的副本出現在受感染電腦的桌面上和大多數文件夾中,受害者經常將他們的網絡罪犯與名為_HELP_HELP_HELP的實體相關聯。

阅读更多 →